Anwalt erklärt Krypto Betrug & Datenleck – IP-Logs, Event-Records und Beweislast

Juristische Expertise

- Cybercrime & Krypto-Betrug

- AI & Zukunftsrecht

- Steuerrecht & Steuerstrafrecht

- Gesellschaftsrecht, Immobilienrecht & Zivilrecht

- Datenschutz & Digitalrecht

Einleitung

In vielen Krypto‑Betrugsfällen beginnt die gerichtliche Auseinandersetzung mit einem Frustmoment: Betroffene können den Angriff nicht technisch rekonstruieren. Sie sehen nur das Ergebnis: Vermögen weg, Transaktionen gelaufen, Konto verändert. Plattformen reagieren oft standardisiert: „Wir haben keine unbefugten Zugriffe festgestellt“, „die Vorgänge waren autorisiert“, „Sicherheit liegt beim Nutzer“. An diesem Punkt entscheidet sich, ob ein Fall in pauschalen Behauptungen stecken bleibt – oder ob er durch Daten greifbar wird.

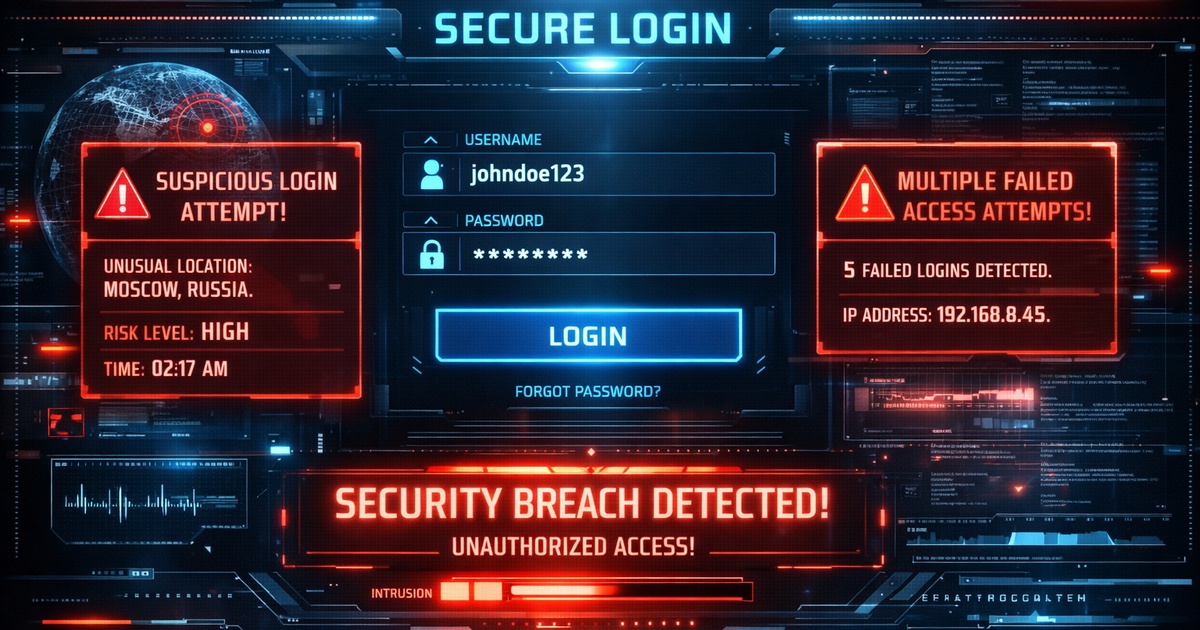

Hier kommt die Datenschutz‑Auskunft als unterschätztes Werkzeug ins Spiel. IP‑Records, Login‑Zeitpunkte, Device‑Wechsel, Session‑Events, KYC‑Historie, Support‑Tickets, Transaktionslisten und „failed transactions“ sind keine Bürokratie, sondern die Beweisbrücke zwischen Angriff und Haftung. Sie zeigen Muster: Unmögliche Ortswechsel, neue Geräte, verdichtete Ereignisse, die zeitlich exakt mit dem Schaden korrespondieren. Sie beweisen nicht „den Täter“, aber sie beweisen das, was im Zivilprozess oft entscheidend ist: dass ein Geschehen objektiv atypisch war und dass die Plattform Informationen besitzt, die sie erklären muss.

Dieser Beitrag erklärt, welche Logdaten in der Praxis relevant sind, wie man sie rechtlich und forensisch sauber liest und warum sie gerade in Datenleck‑Konstellationen zum zentralen Argumentationsanker werden.

Über den Autor

Max Nikolas Mischa Hortmann ist Rechtsanwalt mit Schwerpunkt Krypto‑Betrug, Plattformverantwortung und digitale Forensik. Autor für juris, jurisPR‑ITR und AZO (AnwZert ITR); Medien u.a. BR24, WirtschaftsWoche+ und Business Insider Deutschland. Bundesweite Vertretung von Betroffenen gegenüber Banken, Brokern und Kryptoplattformen.

Warum Logdaten im Zivilprozess mehr zählen als „Hackerstories“

Zivilgerichte entscheiden nicht über Thriller‑Narrative. Sie entscheiden über plausible, nachvollziehbare Tatsachen und die Frage, welche Partei welche Erklärung schuldet. Logdaten sind deshalb so stark, weil sie objektivierbar sind: Zeit, IP‑Kontext, Geräteklasse, Ereignistyp, Sequenz. Sie erlauben, einen Betrugsablauf als Muster zu zeigen, statt als Behauptung.

Gerade bei Datenlecks ist das entscheidend, weil ein Leak selten „den Abfluss“ beweist, aber sehr oft die Angriffsfläche plausibilisiert: Wenn zeitnah nach einem Leak verdichtete Security‑Events auftreten, wird aus „Zufall“ ein erklärungsbedürftiger Zusammenhang. Und Erklärungspflichten sind der Rohstoff jedes Prozesses.

Was typischerweise aus einer Datenschutz‑Auskunft herausfällt

In der Praxis lassen sich drei Datenklassen unterscheiden. Erstens Ereignisdaten: Logins, Passwortänderungen, 2FA‑Änderungen, Gerätefreigaben, Sicherheitswarnungen, KYC‑Updates. Zweitens Transaktionsdaten: Einzahlungen, Trades, Konvertierungen, Withdrawals, Zieladressen, Zeitstempel, Status (inklusive fehlgeschlagener Versuche). Drittens Support‑ und Kommunikationsdaten: Tickets, Chat‑Protokolle, Sicherheitsmitteilungen, interne Vermerke.

Nicht jede Plattform gibt alles heraus, und Rechte Dritter können Grenzen setzen. Aber bereits eine reduzierte Event‑Historie kann genügen, um den Kern zu zeigen: atypische Sequenzen und Zeitverdichtung.

Weiterführende Beiträge zur Bankhaftung bei Krypto-Betrug

Diese Beiträge vertiefen die rechtlichen Grundlagen der Bankenhaftung bei Krypto-Betrug, Anlagebetrug und vergleichbaren digitalen Täuschungskonstellationen – von den dogmatischen Haftungsschwellen bis zur technischen Beweisführung.

Leitfaden 2026: Bankhaftung bei Krypto-Betrug & Anlagebetrug

Überblick über die rechtlichen Voraussetzungen einer Bankenklage, die maßgeblichen Haftungsschwellen und die wirtschaftliche Sinnhaftigkeit solcher Verfahren.

https://www.hortmannlaw.com/articles/leitfaden-2026-bankhaftung-krypto-betrug-anlagebetrug

Wann Banken warnen müssen – objektive Evidenz im Zahlungsverkehr

Analyse der entscheidenden Haftungsschwelle: Wann genügt die Bank ihren Pflichten und wann entsteht eine Warn- oder Interventionspflicht.

https://www.hortmannlaw.com/articles/bankhaftung-objektive-evidenz-wann-bank-warnen-muss

Autorisierte Zahlungen bei Betrug – PushTAN, Phishing & Kundenhaftung

Erklärung, warum viele Betrugsfälle rechtlich als autorisierte Zahlungen gelten und wann Banken deshalb nicht automatisch haften.

https://www.hortmannlaw.com/articles/autorisierte-zahlung-betrug-pushtan-phishing-kundenhaftung

Warnpflicht & Organisationsstandard der Bank

Wann eine Bankwarnung rechtlich ausreicht und wann Organisations- oder Kommunikationsdefizite zu einer Pflichtverletzung führen können.

https://www.hortmannlaw.com/articles/bank-warnpflicht-warnqualitaet-organisationsstandard-betrug

Was Logdaten beweisen können – und was nicht

Logdaten beweisen typischerweise nicht, wer der Täter war. Sie beweisen aber sehr oft, dass der Zugriffskontext nicht „normal“ war. Ein neues Gerät kurz vor massiven Abflüssen, eine Serie sicherheitsrelevanter Events, ein geänderter Recovery‑Pfad, eine Verdichtung fehlgeschlagener Versuche – all das kann die These stützen, dass die Plattform den Ablauf nicht als Routine behandeln durfte.

Wichtig ist die saubere Interpretation: IP‑Adressen können verschleiert sein, Geräteklassen sind nicht identisch mit Personen, Ortszuordnung ist probabilistisch. Seriosität entsteht, wenn man das offen einordnet: Logdaten liefern Indizienketten, keine Täteridentität. Genau diese Seriosität macht den Vortrag gerichtsfest.

Prozessrechtlicher Wert: Substantiierung, Vorlegung, Erklärung

Im Prozess sind Logdaten in zwei Richtungen wertvoll. Erstens, um die Klage zu substantiieren: Der Vortrag wird konkret und zeitlich präzise. Zweitens, um Vorlegung und Erklärung zu verlangen: Wenn die Plattform die entscheidenden Informationen besitzt, kann sie sich nicht in pauschalen Sätzen verstecken, sobald konkrete Anknüpfungstatsachen vorliegen. Je sauberer die Chronologie, desto schwerer wird die Standardabwehr.

Datenschutzrechtlich kommt hinzu, dass die Auskunft nicht „Gnade“ ist, sondern ein geregelter Anspruch. Wer sie ernst nimmt, arbeitet nicht nur an einem „Auskunftsschreiben“, sondern an Beweisarchitektur.

Typische Fehler, die Beweiswert zerstören

Ein häufiger Fehler ist Aktionismus: Konten löschen, Kommunikationsspuren verlieren, Geräte zurücksetzen, Screenshots vergessen. Ein zweiter Fehler ist unkoordinierte Parallelkommunikation, die Plattformen in Standardantworten drängt. Ein dritter Fehler ist die Überinterpretation: Wer aus einem IP‑Wechsel „Beweis“ macht, statt „Indiz“, riskiert Angriffsflächen. Professionell ist es, mit Logdaten Muster zu zeigen und den Rest als erklärungsbedürftig zu markieren.

Fazit

Logdaten sind der Unterschied zwischen „gefühltem Unrecht“ und gerichtsfester Substanz. In Datenleck‑ und Krypto‑Betrugsfällen sind IP‑Records, Device‑Historie und Event‑Sequenzen keine Technik‑Details, sondern der Kern der Beweisführung – weil sie die Plattform zwingen, konkret zu erklären, was tatsächlich passiert ist.

Sie müssen diese Struktur nicht allein klären.

Wenn Sie von Krypto-Betrug oder einem möglichen Datenleck betroffen sind, prüfen wir Ihren Fall technisch, juristisch und strategisch – strukturiert und ohne Schnellschüsse.

📞 0160 9955 5525

🌐 hortmannlaw.com/contact

Eine frühzeitige, geordnete Analyse verhindert Fehlentscheidungen – und sichert Beweise.

FAQ

1. Was kann ich über Art. 15 DSGVO konkret verlangen?

Login-Historien, IP-Daten, Gerätewechsel, Transaktionsprotokolle, Supportkommunikation, Empfänger.

2. Muss die Plattform konkrete Empfänger benennen?

Grundsätzlich ja, soweit identifizierbar (EuGH C-154/21).

3. Beweisen IP-Daten den Täter?

Nein. Sie zeigen Muster und Zugriffskontexte.

4. Ist ein Datenleck automatisch ein Haftungsfall?

Nicht automatisch. Es bedarf einer Pflichtverletzung und eines Schadens.

Mini-FAQ

- Darf die Plattform Logdaten verweigern? → Nicht pauschal.

- Sind CSV-Exporte sinnvoll? → Ja, für forensische Auswertung.

- 🔗 Vertiefende Analyse auf anwalt.deAnwalt: Krypto-Betrug & Datenleck – DSGVO-Auskunft, Logfiles und Forensik gegen Crypto-PlattformenWenn nach einem Krypto-Betrug unklar ist, wer wann wie Zugriff hatte, sind Logfiles und DSGVO-Auskunft oft der entscheidende Schritt zur Rekonstruktion.Der vollständige Fachbeitrag erläutert,

- welche Daten Sie konkret anfordern sollten,

- wie IP-Logs und Event-Records forensisch einzuordnen sind,

- und warum Informationsasymmetrien prozessual eine Rolle spielen.

Weiterführende Analysen – Serie „Anwalt | Krypto | Betrug | Datenleck“

Diese Artikel sind Teil einer strukturierten Analyse-Reihe zu Krypto-Betrug, Plattformverantwortung und Datenleck-Konstellationen:

1. Policy Score & Risikosysteme

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-policy-score-haftung

2. Withdrawal Lock & Whitelisting

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-withdrawal-lock-whitelisting

3. Custody-Realität & Plattformverantwortung

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-custody-realitaet

4. IP-Logs, DSGVO-Auskunft & Beweislast

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-ip-logs-beweislast

5. Verdichtungszeitpunkt & Warnpflichten

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-verdichtungszeitpunkt-warnpflicht

6. Klage in Deutschland trotz Schiedsklausel

www.hortmannlaw.com/articles/anwalt-krypto-betrug-datenleck-klage-deutschland-schiedsklausel-og-titel

Weiterführende Fachbeiträge und vertiefende Analysen

Die nachfolgenden Beiträge vertiefen einzelne rechtliche Parameter, die in diesem Leitfaden bewusst nur systematisch eingeordnet wurden. Sie dienen der inhaltlichen Vertiefung, der Beweisarchitektur sowie der Einordnung spezieller Konstellationen. Alle Verlinkungen führen zu bereits veröffentlichten Fachartikeln.

1. Transaktionsmuster und Zahlungsstrukturen

Diese Beiträge analysieren objektive Auffälligkeiten im Zahlungsverkehr, die als erste haftungsrelevante Prüfungsstufe dienen können:

- Transaktionsmuster bei Krypto-Betrug – Haftung der Bank und Geld-zurück-Ansätze

https://www.hortmannlaw.com/articles/krypto-betrug-transaktionsmuster-haftung-bank-geld-zurueck-teil-1 - Haftung der Empfängerbank bei Krypto-, Love-Scam- und Anlagebetrug

https://www.hortmannlaw.com/articles/krypto-betrug-love-scam-anlagebetrug-empfaengerbank-haftung-anwalt - Überweisung, Rückforderung und Geldwäscheanhörung nach Krypto-Betrug

https://www.hortmannlaw.com/articles/krypto-betrug-anwalt-ueberweisung-rueckforderung-geldwaesche-anhoerung-polizeianzeige

2. Verhaltensmuster, Manipulation und fehlende Autonomie

Diese Beiträge befassen sich mit Konstellationen, in denen das Verhalten von Betroffenen für Banken erkennbar nicht mehr autonom war:

- Verhaltensmuster bei Krypto-Betrug – Haftung der Bank bei erkennbarer Manipulation

https://www.hortmannlaw.com/articles/krypto-betrug-verhaltensmuster-haftung-bank-geld-zurueck-teil-2 - Love-Scam und Plattformhaftung – wenn Warnsignale ignoriert werden

https://www.hortmannlaw.com/articles/love-scam-plattformhaftung-opfer-anwalt - Beweissicherung bei Love-Scam – Krypto-Analyse und forensische Dokumentation

https://www.hortmannlaw.com/articles/beweissicherung-love-scam-krypto-detektei-kanzlei

3. Risikomuster, AML-Signale und Organisationsversagen

Diese Beiträge vertiefen die dritte und regelmäßig entscheidende Haftungsstufe: interne Risikomuster und bankseitige Organisation:

- Risikomuster bei Krypto-Betrug – interne Bankwarnsignale und Organisationsverschulden

https://www.hortmannlaw.com/articles/krypto-betrug-risikomuster-haftung-bank-geld-zurueck-teil-3 - Geldwäschevorwürfe gegen Opfer von Krypto-Betrug – rechtliche Einordnung

https://www.hortmannlaw.com/articles/krypto-betrug-geldwaeschevorwuerfe - Verstoß gegen Geldwäschevorschriften im Krypto-Betrug

https://www.hortmannlaw.com/articles/krypto-betrug-einordnen-verstoss-gegen-geldwasche-vorschriften

4. Plattformen, Wallets und technische Beweisfragen

Diese Beiträge sind relevant für die Beweisführung, insbesondere bei Krypto-Transfers und Plattformbezug:

- Wallet-Beweise bei Krypto-Betrug – Blockchain-Analyse und Anspruchsdurchsetzung

https://www.hortmannlaw.com/articles/krypto-betrug-wallet-beweise-opfer-anwalt - Krypto-Betrug analysieren – Layering, Chain-Hopping und Geldverschleierung

https://www.hortmannlaw.com/articles/krypto-betrug-analysieren-anwalt-erklart-layering - On-Chain-Ermittlungen bei Krypto-Betrug

https://www.hortmannlaw.com/articles/on-chain-ermittlungen-krypto-betrug-anwalt

5. Plattformverantwortung und Sonderkonstellationen

Diese Beiträge behandeln Konstellationen jenseits der klassischen Bankhaftung:

- Crypto.com – Haftung bei Betrugsopfern und AGB-Grenzen

https://www.hortmannlaw.com/articles/crypto-com-agb-haftung-betrugsopfer-wallet-uebernahme - Klage gegen Crypto.com wegen Plattformversagen

https://www.hortmannlaw.com/articles/klage-gegen-crypto-com-plattform-betrug - Plattformverantwortung bei DeFi-Betrug

https://www.hortmannlaw.com/articles/plattform-verantwortung-defi-krypto-betrug-anwalt

6. Verfahrensrecht, Durchsetzung und flankierende Maßnahmen

Diese Beiträge betreffen die prozessuale und strategische Umsetzung:

- Adhäsionsverfahren und Schadensersatz im Krypto-Betrugsfall

https://www.hortmannlaw.com/articles/adhasionsverfahren-und-schadensersatz-im-krypto-betrugsfall - Klage gegen die Bank bei Betrug – Gerichtspraxis

https://www.hortmannlaw.com/articles/klage-gegen-die-bank-betrug

Das könnte Sie auch interessieren

Entdecken Sie weitere Beiträge zu aktuellen Themen rund um Digitalrecht, Cybercrime, Datenschutz, KI und Steuerrecht. Unsere verwandten Artikel geben Ihnen zusätzliche Einblicke und vertiefende Analysen.

.jpg)

AI Act Anwalt für Krypto Betrug und Finanz-Compliance: Hochrisiko-KI, Betrugsprävention und Haftungsdruck

Wer im Finanzsektor oder im krypto-nahen Umfeld KI zur Transaktionsanalyse, Betrugsprävention oder Kundenbewertung einsetzt, muss den AI Act früh mitdenken. Dieses Mutterschiff zeigt, warum Hochrisiko-KI, Data Governance, Dokumentation, menschliche Aufsicht und Haftungsrisiken gerade bei Krypto Betrug und Fraud Detection zur zentralen Compliance-Frage werden.

.jpg)

AI Act Anwalt zu manipulativer KI: Krypto Betrug, Love Scam, Deepfakes und verbotene Täuschung

Wo Täter KI für personalisierte Beeinflussung, Deepfakes, automatisierte Chat-Kommunikation oder emotionale Täuschung einsetzen, rückt der AI Act besonders scharf in den Blick. Dieses Mutterschiff erklärt, wie verbotene manipulative KI-Praktiken rechtlich einzuordnen sind und warum der AI Act neben dem klassischen Betrugsrecht zusätzliche Eingriffspunkte eröffnet.

.jpg)

AI Act Anwalt: Welchen Einfluss hat der AI Act auf Krypto Betrug, Love Scam und Romance Scam?

Der AI Act ändert weder den Betrugstatbestand noch die Strafbarkeit von Krypto Betrug oder Love Scam unmittelbar. Sein Einfluss ist mittelbar, aber erheblich: Verbotene manipulative KI, strengere Pflichten im Finanzsektor und neue Compliance-Anforderungen verändern den rechtlichen Rahmen für Täter, Intermediäre und Präventionssysteme.

Suchen Sie dringend diskrete, juristische Unterstüzung?

Wir helfen Ihnen gerne persönlich weiter – schildern Sie uns Ihr Anliegen und wir finden gemeinsam eine Lösung.